- Inicio

- programas-eia

- Educación Continua

- Cursos

- Tecnología

- Diplomado en Ethical hacking

Aprende técnicas de hacking ético y seguridad informática, enfocadas en la protección de redes y sistemas empresariales.

Nuestros expertos te guiarán a través de lecciones prácticas y teóricas, para que puedas aplicar lo aprendido en situaciones reales de trabajo. Aprenderás desde cómo identificar vulnerabilidades y explotarlas, hasta cómo proteger los sistemas de ataques malintencionados.

Los ataques persistentes a las organizaciones presentan múltiples amenazas, los cuales buscan comprometer los activos de información de las compañías. Es así como se han logrado materializar múltiples ataques contra reconocidas empresas causándoles grandes perjuicios. Desde el 2014 se han presentado intrusiones en empresas conocidas, tales como Sony Pictures en el 2014 (http://en.wikipedia.org/wiki/Sony_Pictures_Entertainment_hack), Home Depot (http://money.cnn.com/2014/09/08/technology/security/home-depot-breach) y JP Morgan Chase (http://www.reuters.com/article/2014/10/03/us-jpmorgan-cybersecurity-idUSKCN0HR23T20141003). Todos estos ataques tienen como común denominador la realización de ataques persistentes y la utilización de malware avanzado para comprometer los activos de información de las compañías. La mejor forma de comprender como pueden ser llevados estos ataques es situarse del lado del atacante para desarrollar técnicas y procedimientos que son utilizados para explotar fallas de seguridad.

Comprender cuáles son los métodos que utilizan los atacantes para vulnerar sistemas informáticos, para así, poder realizar ejercicios de ataque con el fin de encontrar y reportar posibles fallas de seguridad que puedan afectar a una organización.

Con clases presenciales. El desarrollo de las clases se realizará de manera interactiva, buscando siempre la participación de los estudiantes y de ninguna manera será netamente magistral. Durante algunas de ellas se realizarán talleres que ejercitarán los temas vistos en clase y que servirán de ayuda para los trabajos de la asignatura. Para las actividades prácticas se destinarán 64 horas en un módulo básico que incluye introducción a múltiples temas de Hacking Ético y Pentesting con acompañamiento de los docentes, debido a que el diplomado es de naturaleza aplicable y el estudiante debe enfrentarse a situaciones reales.

La metodología por excelencia de este tipo de diplomados es el aprendizaje basado en proyectos. Desde el inicio del diplomado se enfrenta al estudiante al análisis y planteamiento de la solución a proyectos de toda índole, desde los más simples a los más complejos. Por otro lado, se utilizará el aprendizaje basado en problemas para aportar al pensamiento sistémico y crítico del estudiante.

Personas con conocimientos en Sistemas de la información con interés en ciberseguridad.

Capacidad de equipo de cómputo, software, materiales para trabajar en casa:

- Red LAN y salida a internet sin restricciones.

- VMWare o Virtual Box.

- Switch y cables.

- Permisos para instalar Software en los equipos de la Universidad.

- Computadores con alguna distro de Linux (Ubuntu) Dual boot.

Allsopp, W. (s/f). Advanced Penetration Testing.

Bullock, J., & Parker, J. T. (s/f). Wireshark ® for Security Professionals Using Wireshark and the Metasploit ® Framework.

Carlos Polop. (2022). Hacktricks. Https://Book.Hacktricks.Xyz/Welcome/Readme.

Ferguson, N., Schneier, B., & Kohno, T. (s/f). Cryptography Engineering.

Irvine, K. R. (s/f). Lenguaje ensamblador. Para computadoras basadas en Intel. www.pearsoneducacion.net

Microsoft. (2022a). Choose an Azure compute service. Https://Learn.Microsoft.Com/En-Us/Azure/Architecture/Guide/Technology-Choices/Compute-Decision-Tree.

Microsoft. (2022b). Confidential computing deployment models. Https://Learn.Microsoft.Com/En-Us/Azure/Confidential-Computing/Confidential-Computing-Deployment-Models.

Microsoft. (2022c). Microsoft 365 Enterprise architecture design principles. Https://Learn.Microsoft.Com/En-Us/Microsoft-365/Solutions/Design-Principles?View=o365-Worldwide.

Microsoft. (2022d). Set up secure file sharing and collaboration with Microsoft Teams. Https://Learn.Microsoft.Com/En-Us/Microsoft-365/Solutions/Setup-Secure-Collaboration-with-Teams?View=o365-Worldwide.

Microsoft. (2022e). Top 12 tasks for security teams to support working from home. Https://Learn.Microsoft.Com/En-Us/Microsoft-365/Security/Top-Security-Tasks-for-Remote-Work?View=o365-Worldwide.

Practical Reverse Engineering. (s/f).

Reversing: Secrets of Reverse Engineering. (s/f).

Stuttard, D., & Pinto, M. (s/f). Web application hackers handbook finding and exploiting security flaws.

swisskyrepo. (2022). Payload all the things. Https://Github.Com/Swisskyrepo/PayloadsAllTheThings.

Tanenbaum, A. S., & Wetherall, D. J. (2012). Redes de computadoras. Pearson Educación.

Docentes (breve descripción de su HV y experiencia)

Ingeniero de sistemas y computación egresado de la Universidad EIA. Cuenta con más de 4 años de experiencia en tecnologías Microsoft y ha desarrollado más de 150 talleres y consultorías en compañías de todo el continente. Consultor enfocado en servicios de ciberseguridad y productividad de Microsoft 365 y de Microsoft Azure. Entrenador certificado por Microsoft para ejecución de cursos con las siguientes certificaciones:

- Microsoft Certified Trainer (2022)

- MS-100 & MS-101: Enterprise Administrator Expert (2021)

- MS-500: Security Administrator Associate

- MS-700: Teams Administrator Associate (2022)

- PL-200: Power Platform Functional Consultant Associate (2021)

- MB-910: Dynamics 365 Fundamentals (CRM) (2022)

- AZ-900: Azure Fundamentals (2021)

- PL-500: Microsoft Power Automate RPA Developer (2022)

Ingeniero de sistemas y computación de la Universidad EIA. Actualmente se encuentra cursando una maestría en Ciberseguridad en la Universidad Internacional de Valencia. Cuenta con experiencia profesional en temas relacionados con seguridad ofensiva y ha participado en diferentes ejercicios de hacking contra aplicaciones web, móviles, redes y entornos empresariales para empresas del país y de la región. Cuenta con las siguientes certificaciones dentro del área de seguridad ofensiva:

- OSCP

- OSWE

- OSED

- OSEP

- CRTP

- CRTO

Ingeniero de Sistemas y Computación de la Universidad EIA, con experiencia en Ethical Hacking, Pentesting, WebSec, AppSec y Code review. Actualmente se encuentra cursando la Evasion Techniques and Breaching Defenses. Advanced Pentesting Training de Offensive Security, también preparando la eWPTX. Se encuentra certificado en:

- OSCP

Ingeniero de Sistemas y computación, con experiencia en ciberseguridad, Pentesting y Ethical hacking, enfocado a realizar pruebas en aplicaciones móviles de Android y iOS, hacking web, a redes e infraestructura básica.

Certificado en CEH (Practical) y preparando la certificación en OSCP y eMAPT.

Tarifa

Comunidad EIA: estudiantes pregrado y posgrado, empleados y egresados

Pronto pago hasta el 11 de julio de 2024

Empresa Convenio

Pronto pago hasta el 11 de julio de 2024

Público general

Pronto pago hasta el 11 de julio de 2024

Consulta la lista de empresas convenio.

Juan Pablo Correa Osorio

[email protected]

+57 317 505 2013

- martes y jueves de 5:00 p.m. a 9:00 p.m.

- Fecha: del 25 de julio al 19 de noviembre de 2024

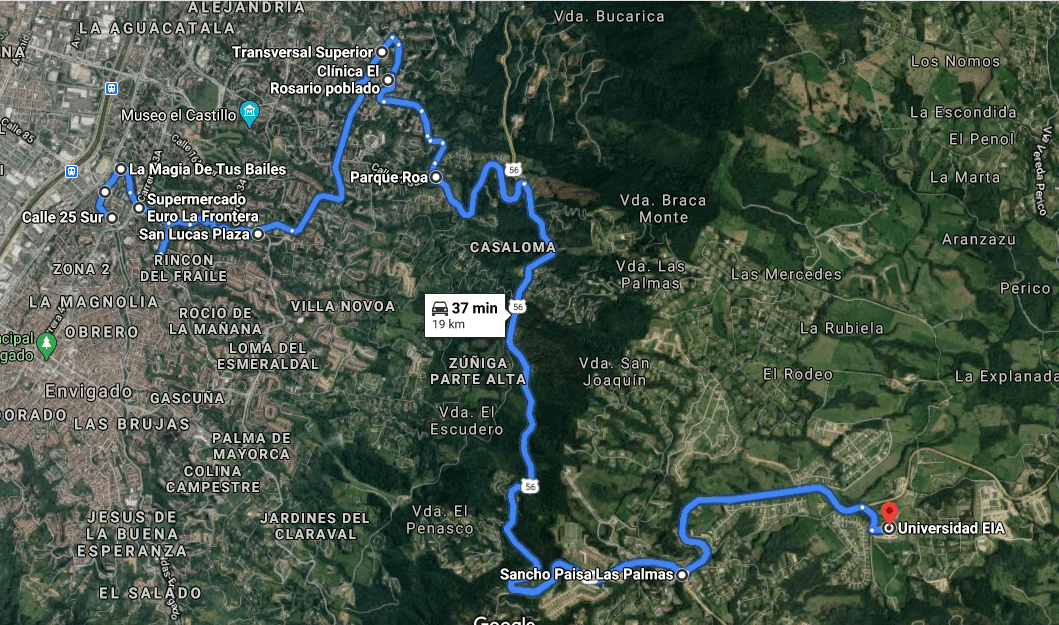

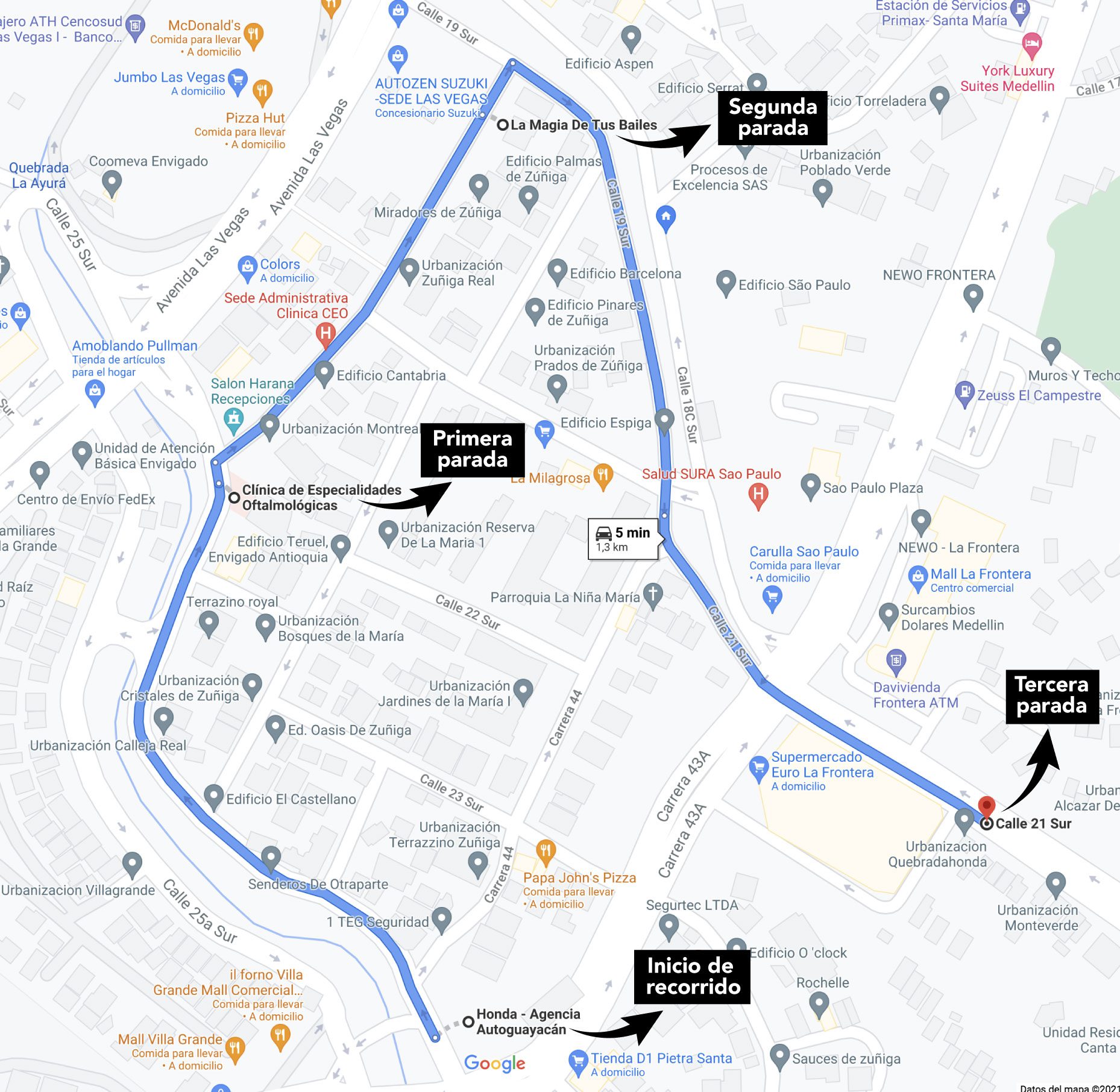

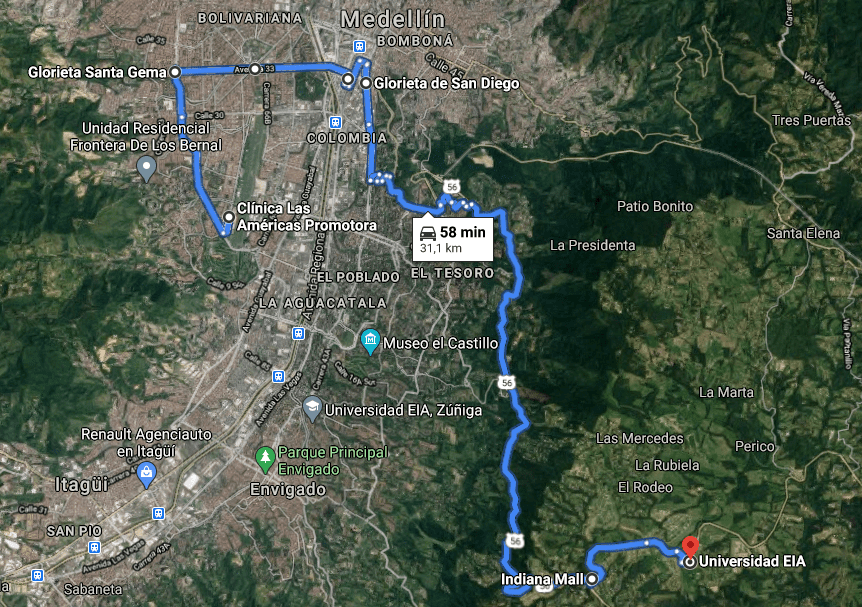

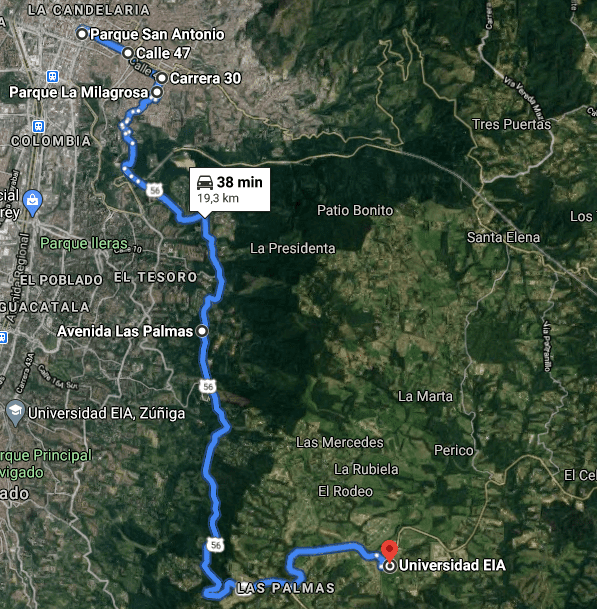

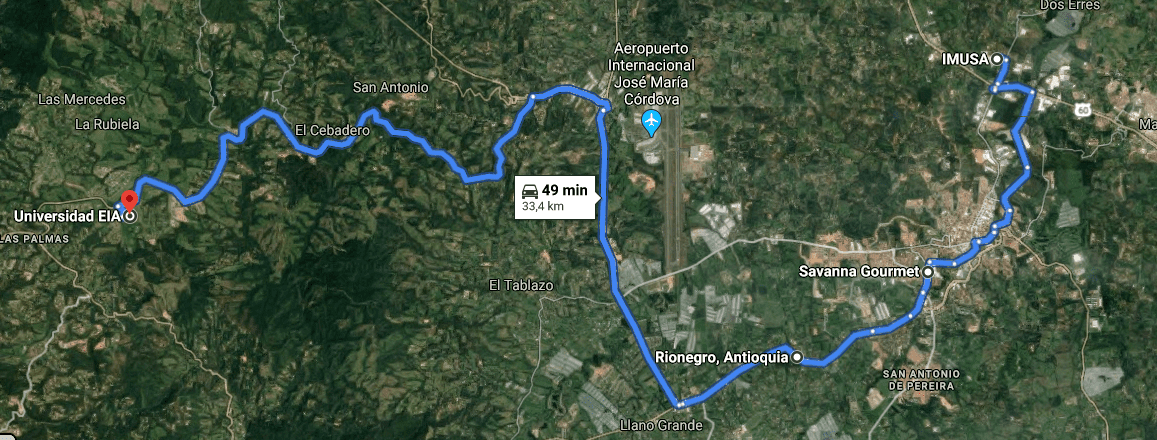

- Modalidad: Presencial

- Duración: 136 horas